Há poucos dias, precisei atualizar a base de dados GeoIP de nosso IPS Suricata e não encontrei uma atualização recente nos repositórios do Ubuntu. O pacote geoip-database estava defasado em mais de um ano. Como criei uma blacklist baseada em um gatilho com geoip, precisei encontrar uma forma de atualizar a base de dados ou […]

You are browsing archives for

Tag: Aplicação

Kibana 5.1 (ELK): Dashboard para Squid P...

Veremos a partir de agora como aplicar controle de acesso no elasticsearch, utilizando um plugin opensource, bem como configurar um período de retenção. Ativar apenas a autenticação é simples. Para limitar o acesso a interface do kibana, o comum tem sido configurar um webserver autenticado como proxy reverso. Neste caso, é fácil encontrar documentações envolvendo […]

Kibana 5.1 (ELK): Dashboard para Squid P...

Na primeira parte, demonstramos a instalação e configuração básica do Kibana. Uma vez funcional, os próximos ajustes serão mais simples. Veremos agora como exportar os logs a um servidor central. Os logs podem ser exportados de diferentes maneiras. Alguns administradores optam pela configuração de um servidor syslog central. Mas, neste caso, teríamos que configurar a […]

Kibana 5.1 (ELK): Dashboard para Squid P...

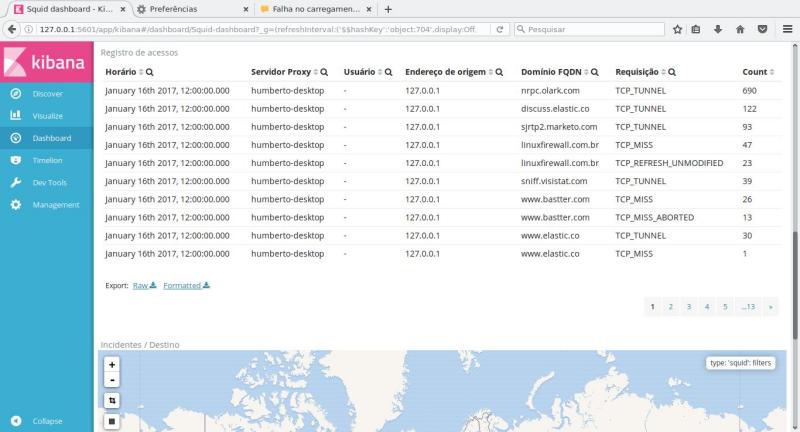

As soluções mais conhecidas atualmente para geração de relatórios do Squid são Sarg e SquidAnalyzer. São excelentes soluções, mas a geração estática, em formato HTML, é pouco flexível para ambientes mais complexos ou distribuídos. Buscando uma opção mais robusta, implementei uma solução baseada no Dashboard Kibana. Compartilharei algumas fontes de pesquisa e configuração adotada. A […]

libpcap (tcpdump): Sintaxe básica

O tcpdump é um sniffer (ferramenta para captura do tráfego de rede) textual disponível em qualquer distribuição do Linux e é uma excelente ferramenta para troubleshoot – não necessariamente a melhor (depende do tipo de análise que se deseja). Neste texto farei uma introdução básica desta excelente ferramenta, demonstrando as principais opções de filtragem. Existem […]

Proxy transparente: vale a pena implemen...

Este é um assunto que, a princípio, é simples, mas pode causar muita confusão. Apesar da teoria parecer “simples” e de fácil compreensão, existem particularidades e pegadinhas que influenciarão diretamente na eficiência da solução adotada. Sem o entendimento correto, suas regras serão facilmente burladas e seu ambiente estará sujeito a falhas de conexão, devido a […]

Atualização do projeto ndpi-netfilter

Há poucas horas, disponibilizei uma atualização do projeto ndpi-netfilter, integrando com a versão mais recente da biblioteca nDPI. A atualização é recomendada porque correções críticas foram aplicadas e há inclusão de novos protocolos também. Na detecção do protocolo SSL, por exemplo, o sistema estava sujeito a falhas de buffer-overflow. Como o ndpi-netfilter é módulo de […]

netfilter: Extensões adicionais (geoip,

O netfilter oferece, nativamente, uma gama de extensões poderosas. Mas, é possível incluir também o suporte a extensões adicionais (não oficiais), como: geoip (filtragem por geo referência), ipp2p (detecção de aplicativos peer-to-peer) e/ou TARPIT (inviabiliza uma conexão – descarta manipulando o tamanho da janela TCP), por exemplo. Ao contrário do que costuma ser dito, não […]

Filtragem antispam

Nesta semana, fizemos revisões nas regras para filtragem de spam em nossa solução de e-mail e achei válido compartilhar algumas experiências. A configuração deste tipo de serviço (e-mail) não é a minha especialidade, mas costumo participar de alguns projetos e ajustes de configuração. Faz alguns anos que trabalhamos com a solução Atmail. Trata-se de uma […]

Antivírus: Anti-ransomware gratuito da K

Ransomware é uma praga digital, “bastante recente”, que vem causando muita dor de cabeça aos administradores de rede. A principal diferença em relação a outras ameaças é o sequestro de dados, a partir da encriptação e desbloqueio mediante pagamento. Se isto é um problema desagradável para o usuário doméstico, será um motivo para desespero dentro […]