Desde jan de 2019 o pacote Geolite foi descontinuado, o que dificultou a atualização automática em distribuições como Ubuntu e Debian. Desde então, tenho feito ajustes manuais até estabelecer um processo definitivo. Existem diferentes maneiras para solucionar o problema. Porém, neste artigo, compartilharei um conversor para GeoLite2. Confiram o projeto mantido por Martin Schmitt:https://github.com/mschmitt/GeoLite2xtables Para […]

You are browsing archives for

Categoria: Segurança

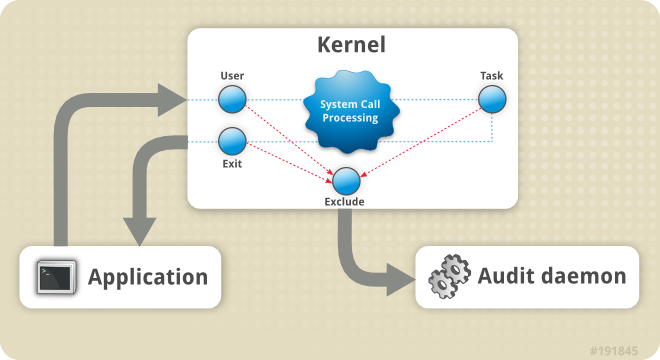

Auditd: Sistema de auditoria do Linux

Durante a semana, tivemos uma demanda administrativa que pedia o gerenciamento de arquivos alterados em nosso MTA (Mail Transfer Agent – servidor de emails), mais precisamente a remoção de arquivos de uma conta de usuário (caixa postal). Existem várias opções, porém a distribuição CentOS (é o SO de nosso MTA) já trabalha com o auditd […]

Netfilter: Utilização segura dos helpers

Depois de alguns meses ausente (envolvido em outros projetos e por falta de tempo), resolvi tratar um assunto que julgo importante, tenho visto muita discussão e também para deixar documentado – assim, eu mesmo não “patinarei” conforme atualizar o kernel de alguns firewalls (risos). Alguns protocolos, como FTP e SIP, apresentam uma implementação um pouco […]

Como direcionar os logs de firewall para...

Esta é uma questão simples de resolver e extremamente útil. Dependendo do tipo de informação registrada, a leitura pode ficar desagradável quando a informação de diferentes processos se mistura. Na maioria das vezes, são os logs de firewall que complicam a leitura dos demais serviços (risos). Alguns administradores desconhecem, mas é possível resolver esta questão […]

Wizard para geração de regras no Mikroti

Aproveitando a dica de um amigo, resolvi compartilhar um link que auxilia na geração de regras de firewall (incluindo geolocalização) para roteadores Mikrotik. Aliás, se você almeja dominar a lógica de firewall deste roteador, sugiro buscar diferentes fontes pesquisa sobre o netfilter do Linux (iptables). Em relação ao fluxo de filtragem, já compartilhei um artigo […]

Squid: Configuração com múltiplos discos

Aproveitando o questionamento do Felipe, e por perceber que tem sido uma dúvida recorrente, resolvi compartilhar uma dica de como configurar o Squid para trabalhar com múltiplas áreas de spool (cache em disco). Para alcançar diferentes níveis de conhecimento, demonstrarei desde o particionamento – o processo é bastante simples. 1. Identifique, particione e formate […]

Backup: Acessando imagens de disco em fo...

Há poucos dias fui questionado quanto as ferramentas disponíveis, no Linux, para análise de imagens em formato RAW, comumente utilizadas em backups via dd ou dd_rescue. Resolvi escrever sobre o assunto porque considero interessante e envolve o processo de backup e restauração de dados (segurança da informação). Podemos fazer backup de uma partição específica ou […]

VPN site-to-site entre Firewall Linux e ...

Durante a semana precisei estabelecer uma VPN site-to-site entre um firewall Linux (na matriz, onde trabalho) e outro firewall Sonicwall (em uma filial). Nas versões de kernel mais atuais, o suporte nativo ao IPSec é oferecido pelo conjunto de ferramentas ipsec-tools – portado do projeto KAME (implementação Unix BSD). Para negociação automática de chaves é […]

Análise de vulnerabilidade com nmap

O nmap é um “port-scan” extremamente rápido e muito utilizado no mundo opensource, porém existem recursos adicionais, como o NSE (Nmap Scripting Engine), que são pouco conhecidos ou explorados. Na realidade, o nmap é mais que um simples port-scan. O NSE é um dos recursos mais poderosos e flexíveis do Nmap, que permite aos usuários […]

Lets-Encrypt: Certificado digital ao alc...

Minha primeira intenção foi encontrar uma Autoridade Certificadora Confiável pública que permitisse a inspeção SSL, no servidor proxy Squid, de forma automática, gratuita e, preferencialmente, sem qualquer intervenção por parte dos clientes ou administradores de rede. Infelizmente, já adianto que não é possível utilizar uma Autoridade Certificadora Confiável pública para assinar os certificados temporários (fake) […]